L’équipe technique de Pradeo vient de publier sa nouvelle étude semestrielle sur les menaces liées aux applications mobiles, basée sur un échantillon d’1,5 million d’applications analysées par le moteur de Pradeo. Téléchargez le rapport complet gratuitement.

METHODOLOGIE

Le moteur de Pradeo réalise des analyses statiques et dynamiques pour identifier les vulnérabilités d'une application, toutes les données qu'elle manipule ainsi que toutes les actions qu’elle réalise. Ces données sont ensuite corrélées pour identifier avec précision le comportement de l’application une fois installée sur un terminal mobile.

CHIFFRES CLES

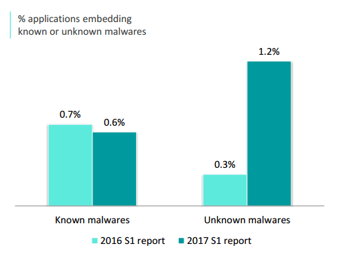

- Le taux d’applications qui contiennent des malwares dont la signature virale est inconnue a quadruplé au cours des 12 derniers mois.

- 60% des applications ont un comportement intrusif.

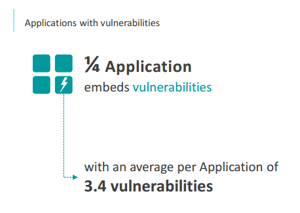

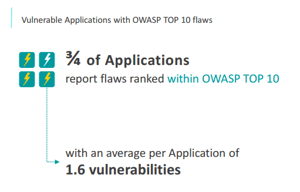

- 1 application sur 4 contient des vulnérabilités et 75% de ces vulnérabilités font partie du Top 10 OWASP.

- Les applications Android ont tendance à avoir plus de comportements malveillants et intrusifs que les applications iOS.

LA VRAIE NATURE DES APPLICATIONS

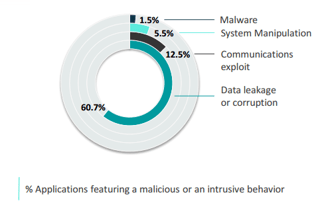

De nos jours, il y a une application pour chaque besoin : activité professionnelle, vie quotidienne, jeu, divertissement, outil… Voici le taux d’applications intrusives ou malveillantes parmi les 1,5 million d’Applications analysées, toutes catégories confondues.

Découvrez la répartition moyenne par smartphone ou tablette en téléchargeant le rapport complet.

LES MALWARES INCONNUS EN NETTE AUGMENTATION

Les malwares connus sont identifiés comme étant malveillants grâce à leur signature virale. Au cours des 12 derniers mois, le volume d’applications connues est resté stable, contrairement au volume de malwares inconnus qui a quadruplé.

Cette tendance reflète l’évolution de la cybercriminalité : les hackers ne cessent de développer de nouvelles menaces mobiles, de plus en plus sophistiquées, qui outrepassent sans efforts les protections offertes par les antivirus.

Les Keyloggers, les Trojans qui envoient des données et les Screenloggers sont les catégories de malwares inconnus les plus répandues parmi les applications mobiles. La quantité de malwares inconnus appartenant aux catégories restantes (Overlay, Ransomware, SMS Trojan et Intercepteur OTP) est passée de 3% à 6% sur la même période.

Obtenez l’évolution de chaque catégorie de malwares entre 2016 et 2017 dans le rapport complet.

TAUX ELEVE D’APPLICATIONS QUI MANIPULENT DES DONNEES

60,7% des applications ont un comportement intrusif, qui peuvent s’avérer légitimes ou malveillants. Ces applications sont qualifiées d’intrusives puisqu’elles envoient, effacent ou modifient les informations de l’utilisateur et/ou du terminal mobile. Ces chiffres démontrent l’écart entre les politiques de sécurité des stores et ce que les individus et organisations attendent des applications en terme de protection des données.

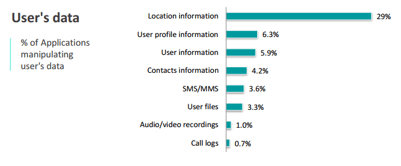

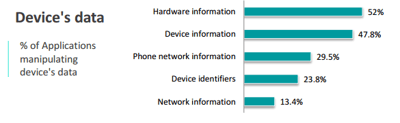

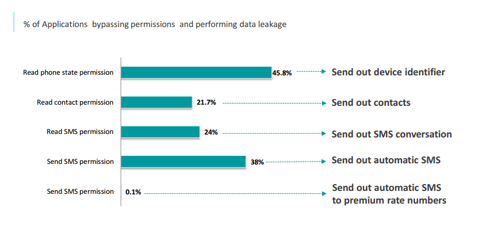

PERMISSIONS: DES FRONTIERES PERMEABLES

Une fois installées sur smartphone ou tablette, les applications se voient attribuer des permissions afin de les autoriser à manipuler certaines données. Cependant, il apparait dans l’étude que ces permissions sont souvent contournées et qu’elles n’empêchent pas les applications de divulguer des données sans que les utilisateurs en aient conscience. Ces limites ne peuvent pas être considérées comme des protections fiables et ne reflètent en aucun cas le niveau de sécurité d’une application.

MANIPULATION DU SYSTEME

Ces chiffres mettent en exergue la capacité des applications à manipuler leur environnement. 4% des applications exploitent les privilèges élevés des terminaux rootés ou jailbreakés et 2% réalisent des actions sur les terminaux telles que la fermeture ou le lancement d’autres applications.

L’EXPLOITATION DES COMMUNICATIONS DANS LE TOP 2

Avec 12,8% des applications qui exploitent les communications, cela en fait la deuxième nature de menace la plus répandue, provenant des applications. Une Application sur dix effectue des connexions non sécurisées, augmentant ainsi l’exposition aux menaces provenant des réseaux. D’autre part, 2,6% des Applications passent des appels invisibles ou envoient des SMS/MMS causant des pertes financières.

VULNERABILITES DES APPLICATIONS: LA PORTE OUVERTE AUX HACKERS

Une vulnérabilité est une faiblesse dans une application qui peut être exploitée pour la corrompre. L’étude démontre que 25% des applications ont des vulnérabilités et que 75% de celles-ci sont listées parmi le top 10 OWASP.

La mise en vigueur de nouvelles réglementations de protection des données pourrait avoir un impact positif sur ces ratios, poussant les entreprises à inclure la sécurité à leur processus de développement.

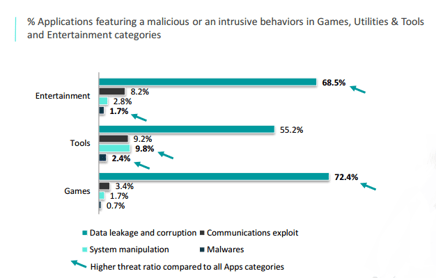

LES APPLICATIONS POPULAIRES SONT LES PLUS CIBLEES

Les jeux, les outils ainsi que les applications de divertissement sont les moins fiables, une grande partie d’entre elles ayant des comportements intrusifs ou malveillants.

LES APPLICATIONS ANDROID SONT LES PLUS VULNERABLES

99,6% des nouveaux smartphones sont Android (81,7%) ou iOS (17,9%), selon un rapport de Gartner Q4 2016.

Le système d’exploitation Android est la cible privilégiée des hackers, de par sa plus grande permissivité et son utilisation très répandue. Le système iOS requiert des techniques de hacking plus complexes pour contourner les vérifications de l’App Store, ce qui n’est pas le cas pour le Play Store. Cependant, un grand nombre d'applications iOS ont des comportements intrusifs et bien que moins nombreux, les malwares iOS représentent une menace à ne pas négliger.