Aujourd’hui, une grande variété de structures publiques et privées sont attaquées et même si tout le monde peut être victime d’un ransomware, les cibles les plus propices sont celles avec une mauvaise hygiène informatique, dans des secteurs fructueux ou dont l’activité est liée à des enjeux critiques. Bien souvent, les structures étatiques ne disposent pas de budget de cyberdéfense à la hauteur de la criticité de leurs informations et se retrouvent plus exposées aux menaces telles que les ransomwares.

Lorsque la criticité de certains points d’entrées est sous-évaluée, comme c’est fréquemment le cas des terminaux mobiles, l’accès des pirates est facilité.

Evolution des ransomwares

Ces derniers mois, deux nouvelles tendances ont vu le jour. D’une part, il a été observé que l’utilisation de rançongiciels fait fréquemment partie d’attaques de grande envergure, préparées parfois des mois à l’avance et ciblant des entreprises ou institutions publiques précisément sélectionnées (secteur critique, forte valeur ajoutée…). Qualifiées de Big Game Hunting, ces offensives sont menées le plus souvent par des équipe de pirates qui ont plus de moyens financiers et/ou humains que la moyenne.

La seconde tendance est aux antipodes de la première. Il s’agit de la démocratisation des offres de Ransomware-as-a-Service en vente sur le dark web, à destination des personnes ayant peu de connaissances informatiques et cherchant un moyen simple et rapide de lancer des attaques. Le ransomware Jigsaw par exemple se marchande pour environ 3 000 dollars sur des forums cybercriminels. Le RaaS est disponible sous forme d’abonnement et propose parfois une plateforme de gestion comme n’importe quelle solution SaaS, afin de monitorer l’attaque. Bien moins performants que les Big Game Hunting, les RaaS sont plus généralement utilisés pour cibler les particuliers ou petites entreprises, de manière aléatoire.

Comment un ransomware peut-il infiltrer votre système ?

Méthodologie d’infection

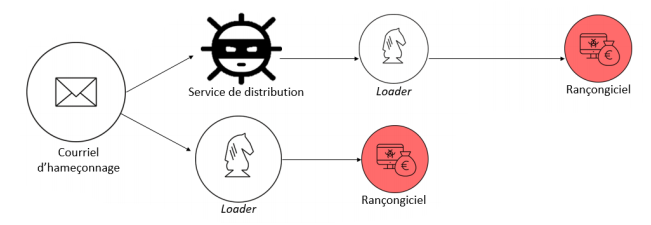

Pour déployer un ransomware sur le système d’information d’une organisation, les cybercriminels passent par les flottes d’ordinateurs, de smartphones ou de tablettes. Le plus souvent, ils utilisent le phishing et les logiciels mal sécurisés.

Email de phishing

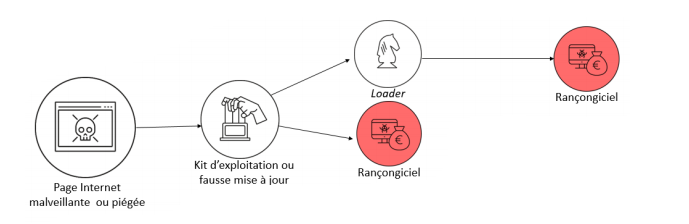

Page web malveillante ou détournée

Certains sites imitent des pages d’entreprises connues ou présentent une fausse vitrine pour pousser les internautes à télécharger un programme, prétextant par exemple une faille de sécurité de l’OS ou une mise à jour à effectuer pour accéder à un service. Le programme est en réalité un malware.

Exploitation des vulnérabilités

- Serveur : Certaines vulnérabilités du réseau peuvent être exploitées afin de propager un malware. Il y a une semaine, le système bancaire en Inde en a été victime.

- Logiciel : Des failles de sécurité dans les logiciels peuvent faciliter l’accès aux données d’entreprise. Par exemple, la démocratisation des services de VPN en font une cible de choix et certains sont la cible d’attaques "brute force" afin d’obtenir les identifiants des administrateurs.

Chiffrement et demande de rançon

Dans la plupart des cas, les hackers demandent à l’entité attaquée de prendre contact avec eux dans un temps imparti. Au-delà, les informations chiffrées sont effacées, revendues ou diffusées publiquement. Cependant, même si le paiement est effectué (souvent en cryptomonnaie, donc intraçable), l’organisation n’est pas certaine de récupérer l’entièreté de ses données. Pour avoir un ordre de grandeur, le montant d’une rançon va de quelques milliers d’euros pour un particulier, et oscille entre 200 000 et 10 millions de dollars pour les ransomwares DarkSide et WastedLocker.

De lourdes conséquences

Pertes financières

Les ransomwares ont pour but d’extorquer de l’argent. Lorsqu’elles sont piégées, les organisations font face à un dilemme : doit-on payer la rançon ? Quelque soit la réponse apportée, elles devront quoi qu’il en soit faire face à des pertes financières liées à un arrêt intempestif de leur activité, au nettoyage complet de leur système d’information, à des enquêtes permettant d’établir la source de l’attaque, a des contraventions des autorités de protection des données, etc…

Fuite de données

Lors d’une cyberattaque au ransomware et quelle que soit la réaction de la structure ciblée, la fuite de données est inévitable. Même lorsque la rançon est payée et les données sont restaurées, les informations volées se retrouvent généralement en vente sur le marché noir.

Arrêt forcé de l’activité

Une cyberattaque, en rendant bien souvent inopérable une partie ou la totalité du système informatique, peut ralentir ou même paralyser l’activité de l’entité touchée. Dans certains secteurs, cela engendre des pertes financières considérables, dans d’autres, comme dans le domaine de la santé et notamment dans les hôpitaux, cela met directement en péril la sécurité des patients.

Atteinte à l’image

Quand une organisation est victime d’un ransomware, ou de toute autre attaque menant à une fuite de données, il est difficile que cela ne s’ébruite pas. Qui plus est, la législation impose (dans la plupart des pays) de rapporter l’incident à l’organisme gouvernemental en charge de la protection des données. La médiatisation d’une faille de sécurité a de lourdes répercussions sur l’image de marque de la structure, qui perd la confiance de ses interlocuteurs : clients, partenaires, investisseurs…

Empêchez les ransomware d’exploiter votre flotte mobile pour infecter votre système d’information, protégez vos mobiles avec Pradeo Security.