Dieser Artikel wird regelmäßig mit den Namen neuer mobiler Anwendungen aktualisiert, die mit der Joker-Malware infiziert sind, aber noch zum Download auf Google Play zur Verfügung stehen. Unser Team benachrichtigt Google stets über seine Entdeckungen.

Aktualisiert am Dienstag, 5. Juli 2022

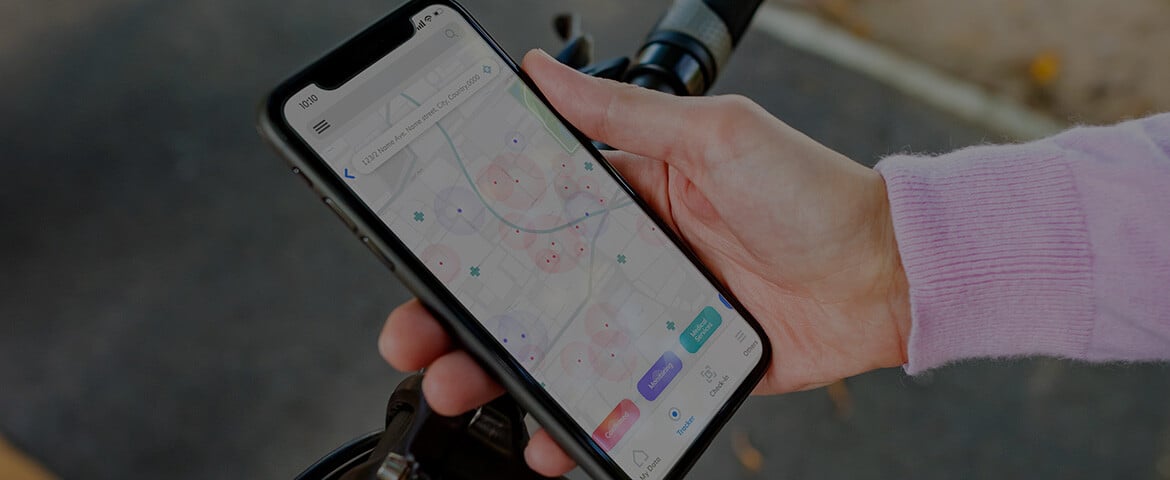

Pradeo hat gerade 4 neue bösartige Anwendungen identifiziert, in die Joker eingebettet ist und die auf Google Play heruntergeladen werden können. Gemeinsam wurden sie von über 100.000 Nutzern installiert.

Joker wird als Fleeceware kategorisiert, da seine Hauptaktivität darin besteht, unerwünschte kostenpflichtige Dienste zu abonnieren oder SMS zu versenden bzw. Anrufe an Premium-Nummern zu tätigen, ohne dass der Benutzer dies bemerkt. Da Joker so wenig Code wie möglich verwendet und diesen gründlich versteckt, hinterlässt er einen sehr unauffälligen Fußabdruck, der nur schwer zu entdecken ist. In den letzten drei Jahren wurde die Malware in Tausenden von Anwendungen versteckt gefunden.

Den Benutzern wird empfohlen, sie sofort von ihrem Gerät zu löschen, um betrügerische Aktivitäten zu vermeiden:

Wie es funktioniert

Unsere Analyse der oben genannten Anwendungen zeigt, dass sie verschiedene Mechanismen nutzen, um Betrug zu begehen, sei es durch In-App-Käufe oder den Versand von SMS an Premium-Nummern.

Um die Zwei-Faktor-Authentifizierungsprotokolle bei In-App-Käufen zu umgehen, fangen Smart SMS Messages und Blood Pressure Monitor Einmal-Passwörter ab. Dazu liest die erste Methode einfach SMS mit und macht stille Screenshots, die zweite fängt den Inhalt von Benachrichtigungen ab. Die Opfer bemerken den Betrug erst, wenn sie ihre Handyrechnung erhalten, möglicherweise erst Wochen nach dem Beginn des Betrugs.

Alle diese Anwendungen sind so programmiert, dass sie andere Anwendungen auf den Geräten der Nutzer installieren und so als Dropper fungieren, die möglicherweise noch gefährlichere Malware übertragen.

Bei der Untersuchung dieser Anwendungen sind uns mehrere Elemente aufgefallen, die ein Muster für bösartige Anwendungen bei Google Play bilden und den Nutzern helfen könnten, ihre bösartige Natur zu erkennen. Erstens gibt es in den Konten der Entwickler jeweils nur eine Anwendung. Sobald sie aus dem Store verbannt werden, erstellen sie in der Regel einfach eine neue Anwendung. Zweitens sind ihre Datenschutzrichtlinien kurz, verwenden eine Vorlage, geben nie das volle Ausmaß der Aktivitäten preis, die die Anwendungen durchführen können, und werden auf einer Google Doc- oder Google Site-Seite gehostet. Und schließlich sind diese Anwendungen nie mit einem Firmennamen oder einer Website verbunden.

Zuvor gelöschte Anwendungen

Beautiful Themed Keyboard

Package: com.expression.kept.current.keyboardthemes

Version: 3.6

Installationen: 5.000+

All Wallpaper Messenger

Package: com.estarpro.liteSMS

Version: 2.2.0

Installationen: 100.000+

Angina Reports

Package: com.anbackward.reportsanginahealthy

Version: 1.05.20

Installationen: 5.000+

Moon Horoscope

Package: com.hearite.moonhoroscope

Version: 51.5

Installationen: 10.000+

Color Message

Package: com.guo.smscolor.amessage

Version: 3.1

Installationen: 100.000+

Safety AppLock

Package: applock.safety.protect.apps

Version: 6.5

Installationen: 10.000+

Convenient Scanner 2

Package: com.convenient.scanner.tb

Version: 14.0.4

Installationen: 100.000+

Push Message-Texting&SMS

Package: sms.pushmessage.messaging

Version: 4.13

Installationen: 10.000+

Emoji Wallpaper

Package: tw.hdwallpaperthemes.emoji.wallpaper

Version: 14.3

Installationen: 10.000+

Separate Doc Scanner

Package: sk.pdf.separatedoc.scanner

Version: 2.0.74

Installationen: 50.000+

Fingertip GameBox

Package: com.theone.finger.games

Version: 3.0.7

Installationen:1000+

Weitere Informationen erhalten Sie unter roxane.suau@pradeo.com.

.png)

-3.png)